توضیحات

کنترل همزمانسازی ایمن مبتنی بر ناظر با سازوکار رویدادمحور برای سیستمهای چندعامله تحت حملات تزریق داده جعلی

عنوان اصلی مقاله:

Observer-based event-triggered secure synchronization control for multi-agent systems under false data injection attacks

شبیه سازی در محیط ام فایل متلب انجام شده است.

دارای گزارش ویدیویی حدودا 15 دقیقه ای می باشد.

ترجمه چکیده مقاله:

در این مقاله، مسئلهی کنترل مقاوم همزمانسازی ایمن مبتنی بر ناظر برای سیستمهای چندعامله (MASs) با توپولوژی گراف جهتدار و تحت حملات تزریق داده جعلی (FDI) مورد بررسی قرار گرفته است. در فرآیند تبادل اطلاعات، هم سیگنالهای کنترلی و هم سیگنالهای اندازهگیری ممکن است توسط دادههای جعلی تغییر یابند. برای توصیف حملات FDI که به صورت تصادفی بر روی کانالهای حسگر-به-کنترلر و کنترلر-به-عملگر رخ میدهند، از فرایندهای برنولی استفاده شده است.

به منظور کاهش اتلاف منابع شبکه، یک سازوکار رویدادمحور جدید با آستانه تخمین حالت معرفی گردیده و بر این اساس، یک طرح کنترل مقاوم مبتنی بر ناظر ارائه شده است تا مسئلهی همزمانسازی میانگین-مربعی مقید در حضور حملات FDI حل شود. ضرایب کنترلکننده و ناظر با بهرهگیری از روش نامساویهای ماتریسی خطی (LMI) طراحی شدهاند. همچنین رفتار زنو بهطور مؤثر حذف و با روش برهان خلف اثبات شده است. در نهایت، نتایج شبیهسازی ارائه گردیده تا کارایی و قابلیت کاربرد نتایج تئوریک پیشنهادی نشان داده شود.

توضیحات پروژه کنترل مقاوم و ایمن چندعامله با حملات تزریق داده جعلی

در شبیه سازی مقاله از دو ابزار SEDUMI و YALMIP استفاده شده است. در گزارش ویدیویی شبیه سازی با توجه به مقاله تشریح می شود و در پایان نیز شبیه سازی ران و نتایج بررسی می شود.

در این شبیه سازی برخی مفروضات وجود دارد که در ویدیو به آنها پرداخته شده است.

مثلا در معادله 19 M ماتریس توزیع حمله FDI روی کانالها است. برنامه نویس بجای از ماتریس همانی (I) استفاده کرده است. این یعنی فرض کرده که حملات مستقیم روی کانالها انجام شده است. همچنین در معادله 53 نیز پارامتر نامشخصی هست که برنامه نویس آن را با فرض در نظر گرفته است. و معادله 47 که با قرار دادن آن جواب اینفیسیبل میشود که با سعی و خطا مقدار آن مشخص شده است.

در زیر نتایج شبیه سازی با متلب آورده شده است:

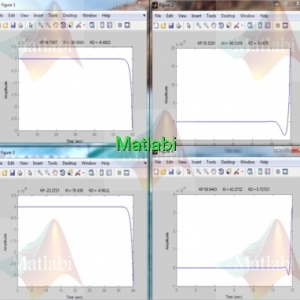

نتایج عددی به صورت زیر هست:

Controller gains:

K =

-0.0152 -0.0458

G =

102.6491

662.4263

در گزارش ویدیویی توضیح داده شده است چطور میتوان به مقادیر G مشابه مقاله رسید. و همانطور که مشاهده می شود K بسیار نزدیک به نتیجه مقاله بدست آمده است.

figure 3: Bernoulli random variable

figure 3: Bernoulli random variable

figure 4: Trajectories of positions xi1 (left) and speeds xi2 (right) with resilient control scheme

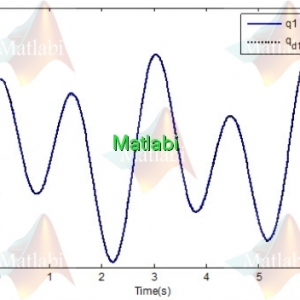

figure 5: Trajectories of state estimation errors qi(t) of each UVAs with resilient control scheme

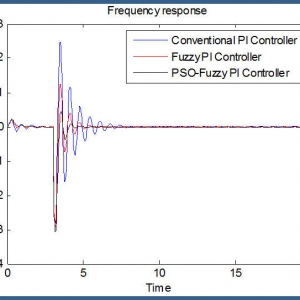

fig 7 : Consensus error 𝛿i2(t) with our method (up) and 𝛿̂i2(t) with traditional method21 (down) of each UVAs

fig 8 :The mean square errors 𝛿ms j with our method (up) and 𝛿̂ms j with traditional method21 (down) of each UVAs

fig9 : The event-triggered instants for the ith UVA with our method

همانطور که مشاهده می شود نتایج مشابه مقاله بدست آمده است. شکل 9 نیز با زوم کردن بر روی نمودار حالت تریگر و خط و نقطه چین مشاهده می شود. همچنین در گزارش ویدیویی نحوه تنظیم پارامترها و آزمون و خطا برای رسیدن به نتیجه های مطلوب تر ارائه شده است.

شاید به موازد زیر نیز علاقه مند باشید:

- کنترل ایمن سیستمهای فیزیکی سایبری در معرض حملات DDoS تصادفی و فریب

- کنترل رهگیری موقعیت و همزمانسازی وضعیت با عملکرد از پیش تعیینشده برای عملیات نزدیک فضایی با اشباع ورودی

- کنترل رویداد مبتنی بر مشاهده گر برای سیستمهای چند عاملی خطی تحت یک نمودار هدایتشده و حملات DoS

- طراحی ناظر تابعی با مرتبه کسری ورودی نامشخص برای سیستم های مرتبه کسری با تاخیر زمانی لیپشیتس یک طرفه

- کنترل تطبیقی شبکه عصبی برای سامانههای یکپارچه هدایت و کنترل مبتنی بر ناظر اغتشاش

کلیدواژهها: گراف جهتدار, سازوکار رویدادمحور, حملات تزریق داده جعلی (FDI), سیستمهای چندعامله, کنترل مقاوم ایمن

شبیهسازی کنترل مقاوم چندعامله مبتنی بر ناظر در برابر حملات داده جعلی با متلب

طبق توضیحات فوق توسط کارشناسان سایت متلبی تهیه شده است و به تعداد محدودی قابل فروش می باشد.

سفارش انجام پروژه مشابه

درصورتیکه این محصول دقیقا مطابق خواسته شما نمی باشد،.

با کلیک بر روی کلید زیر پروژه دلخواه خود را سفارش دهید.

دیدگاهها

هیچ دیدگاهی برای این محصول نوشته نشده است.